- A+

日前,多家安全软件企业发布公告称,微软Office的OLE(对象嵌入与链接)处理机制上存在一个严重漏洞。黑客和攻击者可能利用此漏洞通过诱使用户打开藏有恶意代码的Office文件,从而在系统上执行任意命令,达到控制用户系统目的。

据悉,该漏洞影响Office所有版本。用户可能收到一个包含恶意代码的Office文件(包含但不限于Word、PPT、Excel),点击尝试打开文件时会从恶意网站下载特定的HTA(HTML应用)恶意程序并执行,攻击者从而获得控制权。

为感谢各位网友们长久以来的支持与爱护,小马推出PC版浏览器:小马浏览器。

欢迎下载:http://dl.xmb.pccppc.com/55.0.2883.87/XMBrowserSetup_zh-CN_OFFICIAL.exe

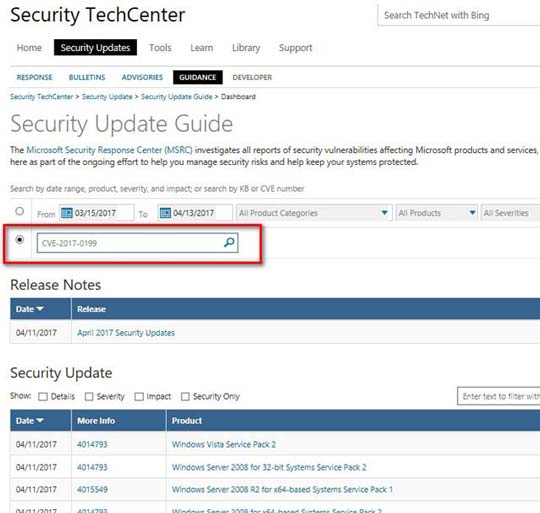

随着微软周二补丁推送日到来,微软已在累积更新推送中已经修复了该漏洞,补丁编号为CVE-2017-0199。与之一起修复的,还有多达45处系统漏洞。

建议所有的企业和个人Office用户,立即更新到最新系统,或手动下载补丁进行修复。

修复方案:

1、系统自更新(推荐)

Windows 10:点击“开始-设置-更新和安全-检查更新”,确保当前系统已经处于最新状态。

Windows 8:在系统右边栏点击“设置-更改电脑设置-升级和恢复-系统更新”

Windows 7:点击“开始”,在搜索框输入“更新”,选择“系统更新”

2、手动更新(由于更新补丁有依赖,非特殊情况不推荐使用该方法)

补丁下载:点击这里内搜索CVE-2017-0199,选择相应版本补丁下载并安装。

为感谢各位网友们长久以来的支持与爱护,小马推出PC版浏览器:小马浏览器。

欢迎下载:http://dl.xmb.pccppc.com/55.0.2883.87/XMBrowserSetup_zh-CN_OFFICIAL.exe

在未成功安装补丁时,应当:

1、严格检查Office文件来源,坚决不打开来源不可信的Office文件。

2、打开Office文件如果收到“需要打开宏才能看到内容”或“需要下载xx组件才能正常操作”,请不要允许该操作。